Ultima modifica:

NVIDIA e Samsung sono state di recente vittime di massicci data leak causati dallo stesso gruppo di criminali. Scopriamo assieme cosa è successo alle due compagnie.

Attacchi a NVIDIA e Samsung: enormi data leak per entrambe le compagnie

Tempo di lettura stimato: 7 min

1 Introduzione

Come riportato dalla pagine ufficiale di NVIDIA relativa agli incidenti informatici, il 23 Febbraio 2022 l'azienda ha scoperto di esser stata vittima di un massiccio dataleak.

"We have no evidence of ransomware being deployed on the NVIDIA environment or that this is related to the Russia-Ukraine conflict. However, we are aware that the threat actor took employee passwords and some NVIDIA proprietary information from our systems and has begun leaking it online. Our team is working to analyze that information. All employees have been required to change their passwords. We do not anticipate any disruption to our business or our ability to serve our customers as a result of the incident."

Secondo quanto riportato dalle fonti interne di NVIDIA, l'attacco non sarebbe riconducibile al conflitto tra Russia e Ucraina, né ci sarebbero prove che gli attaccanti abbiano impiantato dei ransomware all'interno dell'azienda. NVIDIA afferma però di essere al corrente del fatto che le credenziali di diversi dipendenti siano state compromesse, così come sono state trafugate e diffuse diverse informazioni relative alla loro proprietà intellettuale... ma esattamente qual è l'entità del danno?

Secondo l'ultimo report annuale di NVIDIA, l'azienda ha un totale di quasi 19.000 dipendenti: stando a questo dato è possibile dunque gli gli attaccanti siano riusciti a mettere le mani non solo sui dati dei dipendenti attuali, ma anche su tutto lo storico dell'azienda (non si spiegherebbero sennò i 70k di utenti).

2 Il DataLeak

Secondo Have I Been Pwned, noto sito web contenente la maggior parte dei data leaks mai avvenuti, gli attaccanti sono entrati in possesso di circa 70.000 email e relativi hash delle password dei dipendenti, riuscendo a craccarne anche alcune (che sono successivamente state pubblicate online).Secondo l'ultimo report annuale di NVIDIA, l'azienda ha un totale di quasi 19.000 dipendenti: stando a questo dato è possibile dunque gli gli attaccanti siano riusciti a mettere le mani non solo sui dati dei dipendenti attuali, ma anche su tutto lo storico dell'azienda (non si spiegherebbero sennò i 70k di utenti).

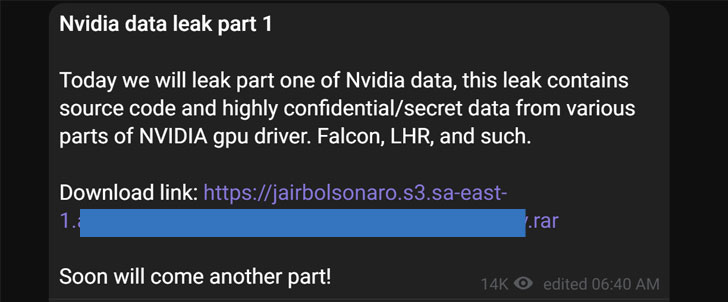

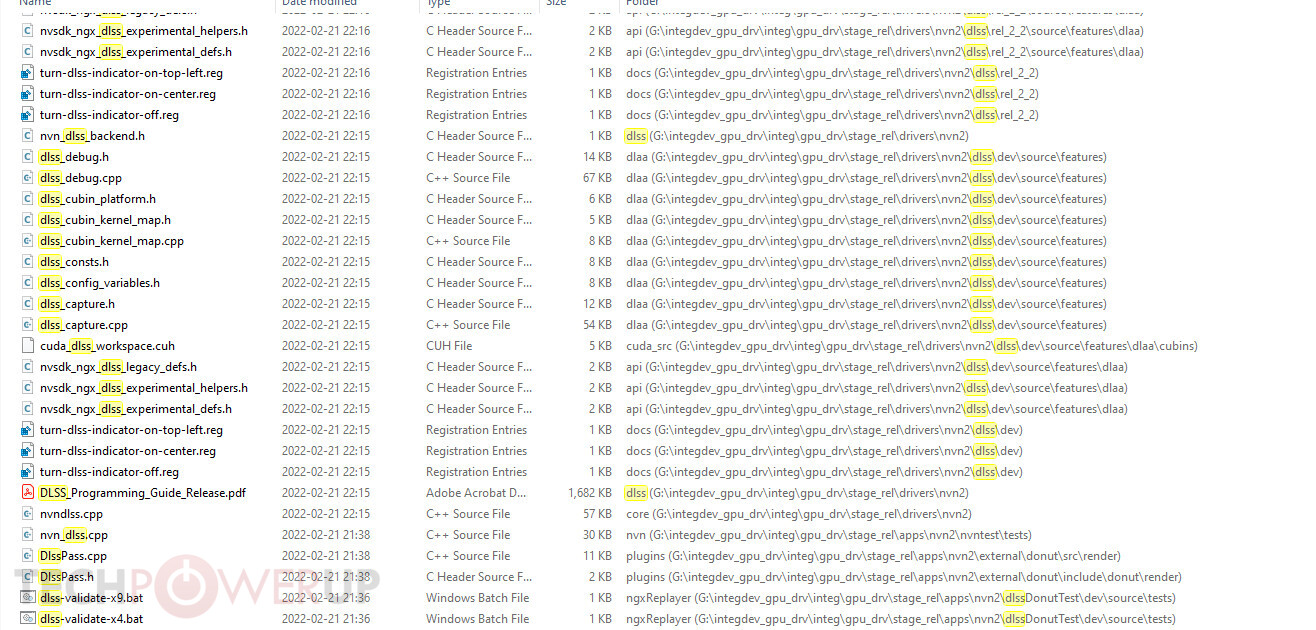

Oltre ai dati degli utenti, però, LAPSUS$ (il gruppo criminale che ha portato a compimento l'attacco seoncdo la fonti di Threat Intelligence DarkTracer) ha rubato anche parte della proprietà intellettuale di NVIDIA, tra cui progetti futuri i cui dettagli dovrebbero rimanere segreti, come i codici sorgente della tecnologia DLSS (Deep Learning Super Sampling), codici sorgente dei driver GPU, LHR e altro.Vedi: https://twitter.com/darktracer_int/status/1497464801877839872?s=20&t=gQwZwVmZRoju_-JGAqk0lQ

Immagine presa da TechPowerUp

3 Le richieste di LAPSUS$

La richiesta del gruppo in cambio della non pubblicazione di ulteriori dati è davvero particolare: LAPSUS$ vuole che NVIDIA rilasci per sempre i propri driver in maniera Open Source e che rimuova la tecnologia LHR da tutte le GPU serie-30 in modo da permettere nuovamente di poter minare con prestazioni accettabili (attualmente ridotte del 50%).

4 Attaccanti hackerati dalla stessa NVIDIA?

Secondo alcune fonti sembrerebbe che il gruppo, se seguito dell'attacco, sia stato a sua volta attaccato (forse dalla stessa NVIDIA) e che i dati rubati gli siano stati criptati. Ovviamente il gruppo LAPSUS$ riporta di aver fatto un backup prima di subire l'attacco, per cui il massivo data leak non è andato perso ma anzi, è custodito in luogo sicuro.

Una successione di eventi al quanto buffa (soprattutto per la reazione degli attaccanti - non molto pacata -) ma che comunque rivela in che modo il gruppo abbia avuto accesso alla rete e in che modo abbia subito l'hack-back.

5 Il Caso Samsung

A quanto pare, lo stesso gruppo Lapsus$ ha attaccato negli scorsi giorni anche Samsung. Sono stati rilasciati circa 190GB di dati privati e svariati codici sorgenti, tra cui:

- Trusted Applet installate nell'ambiente Samsung TrustZone usato per operazioni in sicurezza

- algoritmi per tutte le operazioni di sblocco biometrico

- bootloader di tutti i recenti dispositivi Samsung

- codice riservato da Qualcomm

- server di attivazione Samsung

- codice sorgente completo usato per autorizzare e autenticare gli account Samsung, comprese API e servizi

Attualmente non è chiaro che tipo di contatti ci sia stato con l'azienda o se ci siano state richieste pubbliche (come fatto con NVIDIA ). Inoltre non è nemmeno chiara la time-line dell'attaco o in che modo l'attacco sia stato portato a termine. Vedremo se ci saranno news nei prossimi giorni, ma è chiaro che Samsung dovrà trovare un modo per proteggere i dati di milioni di potenziali utenti, nonchè dei dati a loro trafugati.

Messaggio unito automaticamente:

E' arrivata la conferma del leak anche da parte di Samsung, che ammette siano stati sottratti codici sorgente relativi ai dispositivi della linea "Galaxy", ma che comunque tranquillizza dicendo che i dati degli utenti e dei dipendenti non sono stati compromessi.

“There was a security breach relating to certain internal company data,” said Samsung in a statement reported by Bloomberg News and SamMobile. “According to our initial analysis, the breach involves some source code relating to the operation of Galaxy devices, but does not include the personal information of our consumers or employees. Currently, we do not anticipate any impact to our business or customers. We have implemented measures to prevent further such incidents and will continue to serve our customers without disruption.”

- The Verge, Samsung confirms hackers stole Galaxy source code

/cdn.vox-cdn.com/uploads/chorus_asset/file/8792137/acastro_170629_1777_0008_v2.jpg)

/cdn.vox-cdn.com/uploads/chorus_asset/file/10300141/acastro_180226_0001.jpg)