Ultima modifica da un moderatore:

[Guida] Le reti di computer e Internet

Buongiorno a tutti,

quest'oggi vorrei spendere un po del mio tempo per riassumere gli argomenti base, che riguardano le reti di computer e Internet, che ho studiato da autodidatta. Tali argomenti sono stati studiati da me, e gli originali possono essere reperibili acquistando il libro " Programmare per il Web " di Paolo Camagni e Riccardo Nikolassy editore ULRICO HOEPLI MILANO Informatica.

1.1 Le reti di computer.

I computer vengono connessi in rete per COMUNICARE tra loro e CONDIVIDERE risorse ( Per esempio una stampante o una cartella del disco rigido ). Ciò che fa in modo che un computer possa connettersi in rete, viene chiamata SCHEDA Di RETE, comunemente chiamata ETHERNET. Le reti possono essere classificate in reti locali LAN, MAN, WAN e GAN.

1) LAN ( Local Area Network ): Si tratta di un insieme di computer collegati tra loro, siti, fisicamente, nello stesso luogo, per esempio un abitazione privata.

2) MAN ( Metropolitan Area Network ): In questo caso i computer si trovano all'interno di un'area urbana dalle grandi dimensioni. Fra tanti esempi possiamo prendere in considerazione quello che riguarda più computer interconnessi tra loro e collegati a un server centrale nell'intero territorio comunale e quello relativo ai PC delle segreterie delle facoltà universitarie dislocate in una determinata area metropolitana.

3) WAN ( Wide Area Network ): In questo caso l'area geografica comprende l'intero territorio nazionale o addirittura gli stati con esso confinanti.

4) GAN ( Global Area Network ): Si tratta di reti che collegano computer dislocati in tutti i continenti. Diverse sono le tecnologie per interconnettere le macchine: dal cavo di rame agli avanzati sistemi satellitari, Internet è un tipico esempio di GAN.

Il seguente elenco ha lo scopo di classificare le reti di cui sopra abbiamo parlato in base alla distanza in cui sono dislocati i nodi.

Stanza: 10 Metri = LAN

Edificio: 100 Metri = LAN

Campus: 1 chilometro = LAN

Città: 10 chilometri = MAN

Area Metropolitana: 100 chilometri = MAN

Stato o Nazione: 1000 chilometri = WAN

Continente: 5000 chilometri = WAN

Pianeta: 10.000 chilometri = WAN

Ciascuna scheda di rete è identificata da un numero chiamato indirizzo MAC ( Media Access Control ) che la identifica in modo univoco similarmente a quanto accade per un numero di telefono. Se all'interno di una rete un computer vuole comunicare con un altro, il sistema operativo si occupa di " trasformare " il messaggio in modo che la scheda di rete possa interpretarlo. All'interno di una rete LAN ciascun computer conosce l'indirizzo dell'altro; Ne consegue che il messaggio verrà inviato all'indirizzo del computer destinatario. Di solito, il mezzo per comunicare è un cavo che viene condiviso tra tutti i computer della rete. La scheda di rete dovrà, quindi " preoccuparsi " di verificare se il mezzo di comunicazione ( il cavo ) sia libero da segnale elettrico per evitare COLLISIONI.

Una collisione accade quando una scheda di rete accede al mezzo di comunicazione in qualsiasi momento e questo si trova già occupato con un altra trasmissione. Quindi la scheda di rete dovrà aspettare un tot. casuale di secondi prima di ritornare ad accedere al mezzo trasmissivo. La quantità casuale di secondi viene incrementata ad ogni tentativo fallito. L'HUB e lo SWITCH sono due tra i più comuni dispositivi di condivisione di trasmissione di rete: il primo può cadere in più tentativi di trasmissione poiché ripete il messaggio a tutte le macchine condivise in rete mentre il secondo è più efficiente in quanto spedisce il messaggio al solo destinatario.

1.2 Le topologie di Rete

L'aspetto piu evidente di una rete è la disposizione geometrica dei vari NODI di cui è composta. Alcune reti utilizzano i collegamenti punto a punto ( PEER To PEER ) cioè la connessione diretta tra coppie di nodi con canali riservati senza stazioni intermedie. Altre prevedono i collegamenti multipunto, cioè, utilizzano un canale comune su cui possono accedere altri nodi.

tra le topologie piu importanti vi sono:

1) Reti a Stella: Il numero di canali è uguale al numero di nodi meno uno ( c = n -1 ). La fault tollerance è inesistente: se il canale si guasta, la funzionalità della rete viene compromessa. Al centro della stella si trova un dispositivo concentratore (hub o switch).

2) Reti ad Anello: Ogni nodo è collegato ad un altro in modo da formare una struttura circolare. Il messaggio passa attraverso tutte le macchine per arrivare al destinatario, questo "messaggio" viene chiamato Token-ring.

3) Reti a Bus: I nodi sono connessi ad un unico canale comune, dove il messaggio viene percepito da tutte le macchine, ma solo quella che riconosce di essere la destinataria assume il messaggio. Le macchine possono mandare solo un messaggio alla volta lungo il canale di trasmissione.

4) Reti ad Albero: Reti a maglie completamente complesse o non completamente complesse.. [(?) Google ci aiuta ].

1.3 Il modello ISO/OSI e Internet.

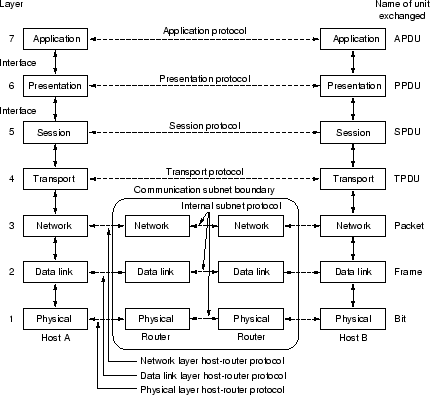

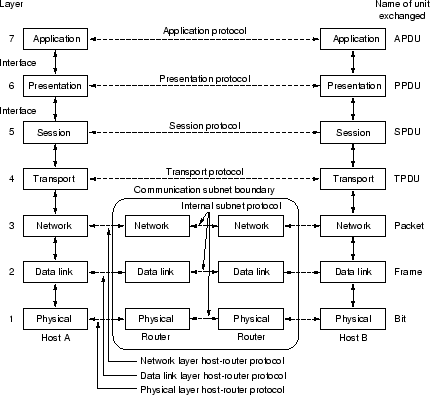

La maggior parte delle reti moderne è organizzata a livelli. I livelli sono caratterizzati da una struttura gerarchica. La comunicazione tra i livelli avviene tramite dei meccanismi predeterminati chiamati INTERFACCE, ogni livello puo comunicare solo con quello immediatamente superiore o inferiore.

Ogni livello di rete delle singole macchine comunica con i livelli di rete delle altre mediante predefinite "regole di conversazione" che prendono il nome di PROTOCOLLI

La comunicazione non è diretta e avviene passando per i livelli inferiori della rete della macchina e i quali aggiungono informazioni fino a quando il messaggio non raggiunge il livello fisico di trasmissione ( lo stesso cavo di sempre ) e viene inviato alla seconda macchina dove percorrerà i livelli corrispondenti risalendo fino a destinazione.

Il modello di riferimento è proprio quello proposto dall' ISO con il nome di modello OSI ( Open System Interconnection ) che ha lo scopo di rendere il sistema di trasmissione aperto cioè di facile interconnettività. Il modello si struttura su sette livelli:

Partendo dall'alto;

Livello d'applicazione: stabilisce la struttura ed il significato dei messaggi che i due programmi intercomunicanti si scambiano.

Livello di presentazione: effettua la conversione dei protocolli, l'interpretazione dei dati su base sintattica, la cifratura e decifratura ecc.

Livello di sessione: attiva e disattiva il canale virtuale di interconnessione fra i due programmi che si scambiano i dati.

Livello di trasporto: si occupa del corretto trasferimento dei dati dal nodo sorgente al nodo destinazione provvedendo al controllo degli errori, alla ritrasmissione in caso di errore, ecc.

Livello di rete: specifica come avviene l'attraversamento delle reti interconnesse.

Livello di collegamento dati: descrive come viene controllato il flusso di dati fra due nodi intercomunicanti, le modalità di condivisione del mezzo trasmissivo da parte di piu utilizzatori ecc.

Livello fisico: descrive le modalità di trasmissione e ricezione dei segnali che trasportano le informazioni.

Il modello ISO/OSI possiede una particolare implementazione per i protocolli utilizzati da Internet e questa si chiama Suite TCP/IP.

Il modello TCP/IP è stato concepito per i protocolli specifici di Internet. L'IP (Internet Protocol), uno dei principali protocolli del livello di rete, viene usato per identificare tutti i nodi della rete. Il protocollo TCP gestisce l'invio dei pacchetti secondo regole ben precise:

- il trasmettitore fa partire una sorta di cronometro alla spedizione di ogni pacchetto;

- il ricevitore invia, per ciascun pacchetto ricevuto, un particolare segnale di riconoscimento indicando la sequenza dell'ultimo pacchetto ricevuto correttamente (ACK);

- il trasmettitore considera quindi spediti tutti i pacchetti successivi.

Quando ci si vuole connettere a un server web viene stabilito un collegamento virtuale a livello applicazione.

Il livello di trasporto si occupa dei dettagli della connessione.

A livello di trasporto il protocollo TCP mette in coda i messaggi delle applicazioni (browser e server) e li trasmette sotto forma di pacchetti; il buon fine della spedizione è testato da una ricevuta di ritorno.

Anche questo è un collegamento virtuale tra le due applicazioni, i cui dettagli sono demandati al livello rete.

A livello di rete il protocollo IP decide quale strada seguire per trasmettere effettivamente i messaggi da un computer all'altro.

Uno spedisce, l'altro riceve ma è un collegamento virtuale tra le due macchine, dei cui dettagli si occupa il livello di collegamento.

A livello di collegamento si decide come fare il trasferimento del messaggio per ogni singolo tratto del percorso: dal computer del browser al primo router, dal primo router al secondo, dal secondo al terzo e dal terzo al computer del server.

Questo è un collegamento virtuale tra due computer adiacenti.

I dettagli fisici sono lasciati all'ultimo livello.

Il livello fisico infine, trasmette il messaggio sul cavo sotto forma di impulso elettrico.

Questo è l'unico livello in cui avviene l'effettiva trasmissione.

1.4 Il cablaggio e i dispositivi di rete.

Il CABLAGGIO è costituito dagli impianti fisici ( Cavi e Connettori ), questi permettono di realizzare una rete di calcolatori, nell'ambito di edifici o di un gruppo di edifici. I primi erano realizzati con grossi cavi di rame chiamati 10Base5 , per reti a topologia Bus.

Attualmente il CABLAGGIO viene effettuato attraverso l'utilizzo di cavi di categoria 5 o superiore e connettori RJ-45 che possono essere principalmente di 3 categorie:

UTP(Unshielded Twisted Pair): sono cavi non schermati, composti al loro interno da otto fili di rame intrecciati a coppie (Pair). Ciascuna coppia è intrecciata con un passo diverso e ogni coppia è intrecciata con le altre. L'intreccio dei fili ha lo scopo di ridurre le interferenze e i disturbi. La lunghezza massima di un cavo UTP nello standard ETHERNET è di 100 metri.

STP(Shielded Twisted Pair): sono cavi schermati composti da otto fili di rame, l'intrecciamento è uguale al UTP, stessa cosa per la lunghezza, le coppie sono avvolte da fogli di materiale conduttivo che fungono da schermo per le onde elettromagnetiche; Esternamente alle altre coppie v'è un ulteriore foglio conduttivo.

FTP(Foiled Twisted Pair): sono cavi foderati composti da otto fili di rami, l'intreccio è uguale ai cavi sopra elencati, stessa cosa per la lunghezza e altrettanto per i fogli di materiale conduttivo.

Tutti questi tipi di cavi terminano con un connettore di tipo RJ45 che si innesta direttamente nell'interfaccia del dispositivo (HUB, Switch, router, scheda di rete ecc.).

Per collegamenti ad alta velocità su lunghe distanze vengono usati i cavi in FIBRA OTTICA, indispensabili per la TV via Internet e la videoconferenza.

Il cavo in fibra ottica è composto da cinque diversi componenti:

- Core (nucleo)

- Cladding (rivestimento)

- Coating (copertura)

- strengthening fibers (fibre di irrigidimento)

- Cable jacket (guaina)

I dispositivi di rete sono elementi (nodi) che garantiscono il funzionamento, l'efficienza, l'affidabilità e la scalabilità della rete stessa. Alcuni di questi dispositivi sono elencati di seguito organizzati sulla base del livello ISO/OSI in cui normalmente operano:

Hub e Repeater: il repeater consente di connettere due reti diverse tra loro mentre l'hub consente di connessioni di piu host, operano al livello 1 del modello ISO/OSI gestendo l'accesso al mezzo trasmissivo, non controllano il verificarsi delle collisioni e l'Hub nella ritrasmissione dei messaggi invia questi ultimi a tutte le porte dello stesso dispositivo. L'hub è un componente ormai obsoleto.

Bridge e Switch: sono dispositivi che collegano host diversi e reti diverse tra loro, operano al livello 2 del modello ISO/OSI e al contrario degli Hub spediscono il messaggio solo al nodo destinatario evitando cosi collisioni tra i mezzi trasmissivi. Lo switch, rispetto al Bridge, consente di collegare piu host grazie alle interfacce multiple e fornisce prestazioni migliori grazie ad algoritmi di individuazione della destinazione dei messaggi.

Router: sono dispositivi che consentono l'individuazione sia del mittente che del destinatario che mandano il messaggio localizzandoli attraverso l'indirizzo IP. Permettono di instradare (Route) i messaggi verso l'host o la rete desiderata.

Gateway: collega reti di tipo diverso e passa informazioni da una rete all'altra eseguendo le conversioni di protocollo necessario. Opera al livello 7 del modello ISO/OSI.

Firewall: è un sistema che previene un accesso non autorizzato a/da una rete privata. Opera in diversi livelli del modello ISO/OSI. I Firewall possono essere implementati sia in hardware che in software.

Approfondimento: Un host non è altro che un dispositvo collegato a Internet, possono essere di diverso tipo, computer, palmari, dispositivi mobili ecc. L'host (ospite) è definito in questo modo perche ospita programmi di livello applicativo ( Web Browser, client di posta elettronica, web server).

1.5 Gli indirizzi IP.

L'indirizzo IP è una sequenza di 4 cifre, ciascuna compresa tra 0 e 255 separate da un punto.

L'indirizzo IP viene usato all'interno delle reti di computer che utilizzano l'Internet Protocol (IP) per identificare dispositivi collegati come computer, router, server di rete e alcuni tipi di telefoni, in modo tale che ciascuno di questi abbia un proprio indirizzo.

L'indirizzo IP identifica in modo univoco uno specifico computer o qualsiasi dispositivo di rete o addirittura un'intera rete (Indirizzi Pubblici). A sua volta all'interno di una rete possono essere utilizzati altri indirizzi IP validi localmente (Indirizzi Privati).

L'indirizzo IP, tutta via, puo cambiare facilmente in funzione di moltissime variabili.

L'indirizzo IP è suddiviso in due campi chiamati campo rete e campo host, il primo identifica, all'interno di Internet, la rete su cui viene collegato l'host, mentre il campo host identifica un particolare host, connesso a una certa rete.

Gli indirizzi IP vengono assegnati da autorità internazionali come NIC ( Network Information Center ) e da un ente nazionale chiamato, in Italia, GARR ( Gruppo Armonizzazione Reti di Ricerca ).

Gli indirizzi IP vengono distinti in 5 classi (A,B,C,D,E) che si differenziano a seconda della quantità di byte utilizzati per identificare la rete e gli host.

Gli indirizzi IP di classe A hanno 1 byte per il campo rete e 3 byte per il campo host;

Gli indirizzi IP di classe B hanno 2 byte per il campo rete e 2 byte per il campo host;

Gli indirizzi IP di classe C hanno 3 byte per il campo rete e 1 byte per il campo host.

Quindi le reti si possono dividere in:

Classe A: viene utilizzata per reti formate da moltissimi computer (host). Il primo byte identifica la rete e i restanti 24 bit identificano i diversi computer della rete. Quindi una rete con indirizzo IP di classe A puo contenere fino a 2^24 (oltre 16 milioni) di host. Questi indirizzi, sono riservati alle grandi multinazionali e aziende, e sono possibili solo 128 indirizzi in tutto il pianeta.

Classe B: i primi 2 bit vengono utilizzati per identificare la rete ed i restanti due per identificare gli host collegati. Sono possibilmente indirizzabili 2^16 computer (oltre 65.000) stessa cosa per quanto riguarda le reti.

Classe C: i primi 3 bit rappresentano la rete e l'ultimo restante identifica gli host collegati.

Si possono avere quindi 2^8 (255) di computer connessi alla rete e oltre due milioni di reti diverse.

Classe D: gli indirizzi vengono usati per essere inviati a tutti i computer della rete (multicast).

Approfondimento: L'indirizzo 127.0.0.1 rappresenta l'interfaccia di loopback o indirizzo "fittizio" associato alla macchina corrente. Nel linguaggio PHP viene utilizzato per simulare un web server.

Il passaggio a IP versione 6 deriva dalla soluzione della problematica che vede l'abitudine di assegnare indirizzi di classe A o B ad aziende che hanno un ridotto sottoinsieme degli indirizzi che rischierebbe di arrivare all'esaurimento degli indirizzi disponibili.

La particolarità dell' IP versione 6 è quella che utilizzerà 128 bit per gli indirizzi consentendo di avere ben

indirizzi distinti! Si calcola che saranno disponibili 1564 indirizzi IP per ogni metro quadrato di superficie terrestre.

1.6 I protocolli e il routing.

Per fare in modo che il nostro computer venga collegato a Internet, divenendone cosi un Host è necessario acquisire un indirizzo IP. Di solito se ne ottiene uno di classe C, che offre la possibilità, di collegare 255 host, anche se noi ne dobbiamo collegare uno solo.

Quando viene effettuata la richiesta di una risorsa presente su Internet viene effettuata una particolare tecnica chiamata Mascheramento. Per una rete di classe C la maschera di rete è 255.255.255.0.

Con la maschera si risale alla parte di indirizzo IP che riguarda la rete.

Per sapere se la richiesta è interna o esterna alla rete, basta effettuare un operazione di AND

logico bit a bit con la maschera di rete da eseguire sull'indirizzo IP dell'host chiamante o chiamato.

Facciamo un esempio: Il computer Y vuole connettersi al computer X, i due computer appartengono ad una rete diversa collegate tra loro attraverso internet. Supponendo che entrambe le reti possiedano indirizzi di classe C:

-indirizzo computer Y: 200.128.12.0(11001000.10000000.00001100.00000000).

-indirizzo computer X: 195.88.4.3(11000011.01011000.00000100.00000011).

Come è stato detto quando parte la richiesta viene effettuata l'operazione logica di AND tra i bit del indirizzo IP e quelli della maschera:

L'indirizzo IP del destinatario, essendo all'interno di una rete locale, deve essere anch'esso mascherato.

L'indirizzo di destinazione della richiesta, non essendo locale, fa sì che la richiesta venga indirizzata a un dispositivo che la instrada al di fuori della rete locale: si tratta del Router

I router svolgono un compito analogo alle centrali telefoniche, instradando le richieste ad altri nodi di internet. Per esempio il router 1 sarà collegato almeno con un altro (per esempio quello dell'ISP "internet server provider" in parole povere il gestore telefonico della nostra rete per esempio) che a sua volta sarà collegato con altri fino al raggiungimento di quello destinatario (Router 2). Qual'ora gli fosse possibile, il router in uscita decide quale "strada" prendere per percorrerla nel piu breve tempo possibile. Per fare ciò i Router si avvalgono rispettivamente di due tecniche chiamate routing statico e routing dinamico. Si dice statico quando il router possiede una tabella di corrispondenza tra indirizzi possibili e possibili destinazioni con relativo percorso, mentre si dice dinamico quando possiede una tabella di corrispondenza tra indirizzi possibili e possibili destinazioni che viene costantemente tenuta aggiornata.

1.7 La rete Internet.

La rete Internet potrebbe essere paragonata a una ragnatela formata da risorse collegate tra loro mediante link (collegamenti ipertestuali), che formano ciò che si potrebbe definire " un ipertesto di informazioni potenzialmente infinite ".

Le risorse situate all'interno della rete risiedono su computer collegati a internet e fungono da server, mentre i computer che quotidianamente navigano nel web svolgono la funzione di client

Approfondimento: per comprendere al meglio il significato di server e client si puo ricorrere ad un paragone. Immaginiamo di entrare in un ristorante e chiedere una particolare pietanza. Adesso il client può essere identificato come colui che richiede la risorsa e quindi il cliente che si siede al tavolo. Il cameriere quindi è identificato, (in quest'esempio) come il server, ovvero colui che possiede la risorsa. La risorsa richiesta potrebbe essere: disponibile, momentaneamente indisponibile ( tempi lunghi di preparazione perché richiesta da molti altri clienti ) o terminata. Analogamente il server non sempre puo fornire la risorsa richiesta, oppure la risorsa è richiesta da piu client e i tempi di risposta si allungano. Inoltre in momenti diversi il client puo fungere da server e viceversa.

Nella rete Internet, di solito, le risorse sono di tipo software e se si parla di navigazione, siti web. Quando un client web, clicca su di un link, manda una richiesta ad un server web che risponde mandando la risorsa corrispondente all'indirizzo richiesto. Un server web, è un programma che si occupa di fornire una pagina web (spesso strutturata in HTML). Le informazioni inviate dal server web vengono trasportate tramite il protocollo HTTP. L'insieme di server web da vita a al WORLD WIDE WEB uno dei servizi piu utilizzati di Internet.

Un server Web risiede su sistemi dedicati ma puo anche essere usato su computer in cui risiedano altri server utilizzati per altri scopi. C'è la possibilità d'installare un server web sul proprio computer allo scopo di provare il proprio sito web.

Tra le varie risorse che possono essere scambiate in web, vi sono i documenti HTML, comunemente chiamati, pagine web, è un linguaggio di contrassegni.

I documenti HTML contengono informazioni e si collegano ad altre risorse (immagini, video, suoni, ecc.) Costituiscono di fatto la spina dorsale degli ipertesti. Il browser è un programma utilizzato dal cliente per effettuare richieste tramite il protocollo HTTP.

Internet, essendo una rete, è composta da nodi che possono essere suddivisi in tre categorie: i router, gli ISP, e gli Host

I router sono dispositivi che permettono d'instradare le richieste, facendole rimbalzare da una sottorete all'altra fino a raggiungere la destinazione, mediante algoritmi detti appunto di routing. L'ISP è un server in grado - grazie ai suoi molteplici PoP (Point of Presence) - di distribuire la connessione ai client web che ne fanno richiesta. Gli host sono veri e propri computer che ospitano le risorse della rete.

1.8 L'architettura del Web.

Il WWW , in sostanza, è l'insieme delle pagine ipermediali di Internet.

Il client fornisce a un server le richieste per un determinato oggetto. Il server Risponde con i dati richiesti inviandoli in formati standard (HTML).

Conoscenza: All'interno di Internet ciascuna risorsa ha un proprio e univoco indirizzo URI (Universal Resource Identifier) questo rappresenta univocamente la risorsa che si vuole raggiungere. Facciamo un esempio di cosa accade quando un utente si vuole connettere a un indirizzo URI, in questo caso al sito: Home - MIUR

-1: Si scrive l'indirizzo di cui sopra sulla barra degli indirizzi del browser;

-2: Il browser recupera le informazioni secondo i meccanismi previsti per le risorse identificate con lo schema URI-HTTP;

-3: Il server che contiene le pagine del sito di cui sopra, risponde alla richiesta inviando le informazioni che si vogliono ottenere;

-4: Il browser interpreta la risposta identificando il tipo di documento che viene trasmesso e a sua volta invia altre richieste per recuperare le informazioni collegate.

-5: Il browser mostre le informazioni ricevute che includono a loro volta collegamenti ipertestuali.

L'URI include la localizzazione del protocollo, l'indirizzo internet e il nome del file, ed eventualmente la locazione interna a quel particolare documento.

Il termine URI viene spesso confuso con URL (Uniform Resource Locator), la differenza sta nel fatto che l' URL è un particolare URI riferito ai solo indirizzi Internet, mentre l'URI, può identificare indirizzi particolari anche non legati ai protocolli Internet esistenti (per esempio about:blank è un URI).

Vediamo com'è strutturato sintatticamente l'URL:

Il dominio puo possedere anche dei sottodomin: per esempio, nell'indirizzo http://www.mi.provincia.it, mi è un sottodominio di provincia;

Oppure nell'URL http://www.mi.provincia.it/cataloghi/anni/2002/miocatalogo.htm, cataloghi è la directory del server di dominio che contiene la directory anni, che a sua volta contiene la directory 2002, che a sua volta contiene il file miocatalogo.htm WWW indica il server web che puo essere sostituito con il nome della macchina che lo ospita, per esempio: l'URL http://www.lombardia.regione.it è equivalente a http://italia.lombardia.regione.it: italia infatti è semplicemente la macchina che ospita fisicamente il server web.

1.9 I servizi di Internet.

Il web è solo uno dei tanti servizi che Internet offre, tra quelli piu importanti possiamo identificare L'FTP, la posta elettronica, i newsgroup, la chat e telnet.

FTP(File Transfer Protocol): è un protocollo di comunicazione studiato per il trasferimento di file (binari o di testo) tra due computer collegati alla rete. Con FTP è possibile copiare file dal computer del client al computer del server (Upload) e dal computer del server a quello del client (Download). Un server FTP si raggiunge mediante un URL FTP del tipo:

Email(posta elettronica): il nome esatto del protocollo è mailto: viene usato per spedire messaggi a qualunque altro utente, una volta noto il suo indirizzo. I messaggi sono costituiti da un semplice testo ASCII, diviso in due parti: Le righe d'intestazione (header), nelle quali sono contenute le informazioni come il mittente, il destinatario, la data, l'argomento e il corpo del messaggio, sono separate da una virgola vuota. Il messaggio viene composto dal mittente e consegnato a un server(SMTP server), che contatta altri server lungo la rete fino a giungere al server destinatario (POP server). Il client per leggere i messaggi deve effettuare una richiesta al POP server che contine la casella di posta. Un tipico indirizzo e-mail ha il seguente aspettto:

IRC(Internet Relay Chat): con il protocollo IRC si gestisce una rete di server connessi allo scopo di mettere in comunicazione vari utenti nel mondo permettendo una comunicazione in tempo reale privata o pubblica in gruppi di chat chiamati canali.

Newshgroup(gruppi di discussione): Permettono di leggere o scrivere commenti anche se non si è iscritti al servizio; inoltre gli articolo sono conservati in appositi news server e le newsgroup sono facilmente accessibili semplicemente digitando un URL sul browser. Ciascun newsgroup è formato da una serie di parole separate da punti; la parola piu a sinistra indica un sottoinseieme di tutti i gruppi esistenti, mentre procedendo verso destra si hanno cottoinsiemi sempre piu piccoli, fino all'ultima parola che rappresenta il nome del gruppo. Per esempio il gruppo:

corrisponde al gruppo italian, del sottoinsieme net del sottoinsieme comp di tutti i newsgroup esistenti.

Telnet: è un protocollo di comunicazione che permette di controllare un computer a distanza tramite Internet. Mediante questo protocollo esiste la possibilità di "usare" un computer remoto assumendone il controllo. Per poter accedere a un computer remoto è necessario autenticarsi con nome utente e password. Molto noto è il software PC anywhere che viene usato dalle aziente di informatica per effettuare assistenza remota.

1.10 I Domini, il DNS e la registrazione di siti.

Un server DNS (acronimo di Domain Name Service) si occupa sostanzialmente di tradurre un indirizzo IP di un sito web nel nome del dominio dello stesso. Tutto ciò perché risulta difficile ricordare ogni singolo indirizzo IP. E' evidente che quando si naviga risulta piu semplice raggiungere i siti web scrivendo il nome degli stessi invece che il loro indirizzo IP di appartenenza.

Un dominio invece è un indirizzo che identifica un server a cui è stato assegnato un indirizzo IP. Si definisce un dominio di primo livello tutto ciò che si trova dopo l'ultimo punto, pertanto sono domini di primo livello i vari: .com, .org, .it predisposti dall'organismo internazionale InterNIC( Internet Network Information Center ).

Google

"www": dominio di 3° livello.

"google": dominio di 2° livello.

"it": dominio di 1° livello.

Di seguito sono elencati i vari domini di 1° livello.

Domini di tipo organizzativo.

.com

.edu

.gov

.info

.net

.org

.rec

.shop

.web

Domini Nazionali.

.it

.de

.ch

.uk

.sp o .es

.eu

1.11 Proxy.

Un Proxy è un programma che s'interpone tra server e client, inoltrando le richieste e le risposte dal'uno all'altro. Il client si collega al proxy invece che al server e gli invia delle richieste. Il proxy a sua volta si collega al server e inoltra la richiesta del client, riceve la risposta e la inoltra al client. Lavorano a livello applicativo e di conseguenza gestiscono un numero limitato di protocolli applicativi;

Proxy HTTP

Spesso un proxy viene utilizzato per garantire la navigazione web (denominato proxy HTTP dal nome del protocollo usato) a diversi client presenti in una rete. Per utilizzare un proxy è possibile configurare il client in modo che si colleghi al proxy invece che al server, oppure definire un proxy trasparente; in questo caso, a seconda della configurazione, alcune connessioni (per es. quelle HTTP) vengono automaticamente indirizzate al proxy senza che sia necessario configurare un client. Un proxy puo essere usato per una o piu ragioni indicate di seguito:

- Connettività: per consentire a una rete privata di accedere all'esterno è possibile configurare un computer che faccia da proxy tra gli altri computer e Internet, in modo da mantenere un unico computer connesso all'esterno, ma permettere a tutti di accedere.

- Caching: un proxy può immagazzinare per un certo tempo i risultati delle richieste di un utente, e se un altro utente effettua le stesse richieste può rispondere senza dover consultare il server originale. Collocando il proxy in una posizione "vicina" agli utenti, questo permette un miglioramento delle prestazioni e una riduzione del consumo di ampiezza di banda

- Monitoraggio: un proxy puo permettere di tenere traccia di tutte le operazioni effettuate, consentendo statistiche e osservazioni circa l'utilizzo della rete che possono anche violare la privacy degli utenti.

- Controllo: un proxy puo applicare delle regole definite dall'amministratore di sistema

per determinare quali richieste inoltrare e quali rifiutare, oppure limitare l'ampiezza di banda utilizzata dai clienti, oppure filtrare le pagine web in transito, per esempio bloccando, per esempio quelle il cui contenuto puo essere offensivo secondo determinate regole.

-Privacy: un proxy può garantire un maggiore livello di privacy mascherando il vero indirizzo IP del client in modo che il server non venga a conoscenza di chi ha effettuato la richiesta.

Fine.

Innanzi tutto vorrei ringraziare chi con pazienza si legge questo post, in fine ci tengo a ricordare, che questi sono solo appunti riguardo alle reti che io come altre persone possiamo studiare tramite, libri, manuali, guide, tutorial e chi piu ne ha piu ne metta, con questo mio post non voglio prendermi meriti alcuni, ma in tutto e per tutto, ci tengo a dire, che la condivisione della conoscenza è una delle cose piu belle.

Con questo termino, e preferirei che mi commentaste questo post con pareri e opinioni riguardanti gli argomenti trattati.

Grazie, e ciao a tutti.

Buongiorno a tutti,

quest'oggi vorrei spendere un po del mio tempo per riassumere gli argomenti base, che riguardano le reti di computer e Internet, che ho studiato da autodidatta. Tali argomenti sono stati studiati da me, e gli originali possono essere reperibili acquistando il libro " Programmare per il Web " di Paolo Camagni e Riccardo Nikolassy editore ULRICO HOEPLI MILANO Informatica.

1.1 Le reti di computer.

I computer vengono connessi in rete per COMUNICARE tra loro e CONDIVIDERE risorse ( Per esempio una stampante o una cartella del disco rigido ). Ciò che fa in modo che un computer possa connettersi in rete, viene chiamata SCHEDA Di RETE, comunemente chiamata ETHERNET. Le reti possono essere classificate in reti locali LAN, MAN, WAN e GAN.

1) LAN ( Local Area Network ): Si tratta di un insieme di computer collegati tra loro, siti, fisicamente, nello stesso luogo, per esempio un abitazione privata.

2) MAN ( Metropolitan Area Network ): In questo caso i computer si trovano all'interno di un'area urbana dalle grandi dimensioni. Fra tanti esempi possiamo prendere in considerazione quello che riguarda più computer interconnessi tra loro e collegati a un server centrale nell'intero territorio comunale e quello relativo ai PC delle segreterie delle facoltà universitarie dislocate in una determinata area metropolitana.

3) WAN ( Wide Area Network ): In questo caso l'area geografica comprende l'intero territorio nazionale o addirittura gli stati con esso confinanti.

4) GAN ( Global Area Network ): Si tratta di reti che collegano computer dislocati in tutti i continenti. Diverse sono le tecnologie per interconnettere le macchine: dal cavo di rame agli avanzati sistemi satellitari, Internet è un tipico esempio di GAN.

Il seguente elenco ha lo scopo di classificare le reti di cui sopra abbiamo parlato in base alla distanza in cui sono dislocati i nodi.

Stanza: 10 Metri = LAN

Edificio: 100 Metri = LAN

Campus: 1 chilometro = LAN

Città: 10 chilometri = MAN

Area Metropolitana: 100 chilometri = MAN

Stato o Nazione: 1000 chilometri = WAN

Continente: 5000 chilometri = WAN

Pianeta: 10.000 chilometri = WAN

Ciascuna scheda di rete è identificata da un numero chiamato indirizzo MAC ( Media Access Control ) che la identifica in modo univoco similarmente a quanto accade per un numero di telefono. Se all'interno di una rete un computer vuole comunicare con un altro, il sistema operativo si occupa di " trasformare " il messaggio in modo che la scheda di rete possa interpretarlo. All'interno di una rete LAN ciascun computer conosce l'indirizzo dell'altro; Ne consegue che il messaggio verrà inviato all'indirizzo del computer destinatario. Di solito, il mezzo per comunicare è un cavo che viene condiviso tra tutti i computer della rete. La scheda di rete dovrà, quindi " preoccuparsi " di verificare se il mezzo di comunicazione ( il cavo ) sia libero da segnale elettrico per evitare COLLISIONI.

Una collisione accade quando una scheda di rete accede al mezzo di comunicazione in qualsiasi momento e questo si trova già occupato con un altra trasmissione. Quindi la scheda di rete dovrà aspettare un tot. casuale di secondi prima di ritornare ad accedere al mezzo trasmissivo. La quantità casuale di secondi viene incrementata ad ogni tentativo fallito. L'HUB e lo SWITCH sono due tra i più comuni dispositivi di condivisione di trasmissione di rete: il primo può cadere in più tentativi di trasmissione poiché ripete il messaggio a tutte le macchine condivise in rete mentre il secondo è più efficiente in quanto spedisce il messaggio al solo destinatario.

1.2 Le topologie di Rete

L'aspetto piu evidente di una rete è la disposizione geometrica dei vari NODI di cui è composta. Alcune reti utilizzano i collegamenti punto a punto ( PEER To PEER ) cioè la connessione diretta tra coppie di nodi con canali riservati senza stazioni intermedie. Altre prevedono i collegamenti multipunto, cioè, utilizzano un canale comune su cui possono accedere altri nodi.

tra le topologie piu importanti vi sono:

1) Reti a Stella: Il numero di canali è uguale al numero di nodi meno uno ( c = n -1 ). La fault tollerance è inesistente: se il canale si guasta, la funzionalità della rete viene compromessa. Al centro della stella si trova un dispositivo concentratore (hub o switch).

2) Reti ad Anello: Ogni nodo è collegato ad un altro in modo da formare una struttura circolare. Il messaggio passa attraverso tutte le macchine per arrivare al destinatario, questo "messaggio" viene chiamato Token-ring.

3) Reti a Bus: I nodi sono connessi ad un unico canale comune, dove il messaggio viene percepito da tutte le macchine, ma solo quella che riconosce di essere la destinataria assume il messaggio. Le macchine possono mandare solo un messaggio alla volta lungo il canale di trasmissione.

4) Reti ad Albero: Reti a maglie completamente complesse o non completamente complesse.. [(?) Google ci aiuta ].

1.3 Il modello ISO/OSI e Internet.

La maggior parte delle reti moderne è organizzata a livelli. I livelli sono caratterizzati da una struttura gerarchica. La comunicazione tra i livelli avviene tramite dei meccanismi predeterminati chiamati INTERFACCE, ogni livello puo comunicare solo con quello immediatamente superiore o inferiore.

Ogni livello di rete delle singole macchine comunica con i livelli di rete delle altre mediante predefinite "regole di conversazione" che prendono il nome di PROTOCOLLI

La comunicazione non è diretta e avviene passando per i livelli inferiori della rete della macchina e i quali aggiungono informazioni fino a quando il messaggio non raggiunge il livello fisico di trasmissione ( lo stesso cavo di sempre ) e viene inviato alla seconda macchina dove percorrerà i livelli corrispondenti risalendo fino a destinazione.

Il modello di riferimento è proprio quello proposto dall' ISO con il nome di modello OSI ( Open System Interconnection ) che ha lo scopo di rendere il sistema di trasmissione aperto cioè di facile interconnettività. Il modello si struttura su sette livelli:

Partendo dall'alto;

Livello d'applicazione: stabilisce la struttura ed il significato dei messaggi che i due programmi intercomunicanti si scambiano.

Livello di presentazione: effettua la conversione dei protocolli, l'interpretazione dei dati su base sintattica, la cifratura e decifratura ecc.

Livello di sessione: attiva e disattiva il canale virtuale di interconnessione fra i due programmi che si scambiano i dati.

Livello di trasporto: si occupa del corretto trasferimento dei dati dal nodo sorgente al nodo destinazione provvedendo al controllo degli errori, alla ritrasmissione in caso di errore, ecc.

Livello di rete: specifica come avviene l'attraversamento delle reti interconnesse.

Livello di collegamento dati: descrive come viene controllato il flusso di dati fra due nodi intercomunicanti, le modalità di condivisione del mezzo trasmissivo da parte di piu utilizzatori ecc.

Livello fisico: descrive le modalità di trasmissione e ricezione dei segnali che trasportano le informazioni.

Il modello ISO/OSI possiede una particolare implementazione per i protocolli utilizzati da Internet e questa si chiama Suite TCP/IP.

Il modello TCP/IP è stato concepito per i protocolli specifici di Internet. L'IP (Internet Protocol), uno dei principali protocolli del livello di rete, viene usato per identificare tutti i nodi della rete. Il protocollo TCP gestisce l'invio dei pacchetti secondo regole ben precise:

- il trasmettitore fa partire una sorta di cronometro alla spedizione di ogni pacchetto;

- il ricevitore invia, per ciascun pacchetto ricevuto, un particolare segnale di riconoscimento indicando la sequenza dell'ultimo pacchetto ricevuto correttamente (ACK);

- il trasmettitore considera quindi spediti tutti i pacchetti successivi.

Quando ci si vuole connettere a un server web viene stabilito un collegamento virtuale a livello applicazione.

Il livello di trasporto si occupa dei dettagli della connessione.

A livello di trasporto il protocollo TCP mette in coda i messaggi delle applicazioni (browser e server) e li trasmette sotto forma di pacchetti; il buon fine della spedizione è testato da una ricevuta di ritorno.

Anche questo è un collegamento virtuale tra le due applicazioni, i cui dettagli sono demandati al livello rete.

A livello di rete il protocollo IP decide quale strada seguire per trasmettere effettivamente i messaggi da un computer all'altro.

Uno spedisce, l'altro riceve ma è un collegamento virtuale tra le due macchine, dei cui dettagli si occupa il livello di collegamento.

A livello di collegamento si decide come fare il trasferimento del messaggio per ogni singolo tratto del percorso: dal computer del browser al primo router, dal primo router al secondo, dal secondo al terzo e dal terzo al computer del server.

Questo è un collegamento virtuale tra due computer adiacenti.

I dettagli fisici sono lasciati all'ultimo livello.

Il livello fisico infine, trasmette il messaggio sul cavo sotto forma di impulso elettrico.

Questo è l'unico livello in cui avviene l'effettiva trasmissione.

1.4 Il cablaggio e i dispositivi di rete.

Il CABLAGGIO è costituito dagli impianti fisici ( Cavi e Connettori ), questi permettono di realizzare una rete di calcolatori, nell'ambito di edifici o di un gruppo di edifici. I primi erano realizzati con grossi cavi di rame chiamati 10Base5 , per reti a topologia Bus.

Attualmente il CABLAGGIO viene effettuato attraverso l'utilizzo di cavi di categoria 5 o superiore e connettori RJ-45 che possono essere principalmente di 3 categorie:

UTP(Unshielded Twisted Pair): sono cavi non schermati, composti al loro interno da otto fili di rame intrecciati a coppie (Pair). Ciascuna coppia è intrecciata con un passo diverso e ogni coppia è intrecciata con le altre. L'intreccio dei fili ha lo scopo di ridurre le interferenze e i disturbi. La lunghezza massima di un cavo UTP nello standard ETHERNET è di 100 metri.

STP(Shielded Twisted Pair): sono cavi schermati composti da otto fili di rame, l'intrecciamento è uguale al UTP, stessa cosa per la lunghezza, le coppie sono avvolte da fogli di materiale conduttivo che fungono da schermo per le onde elettromagnetiche; Esternamente alle altre coppie v'è un ulteriore foglio conduttivo.

FTP(Foiled Twisted Pair): sono cavi foderati composti da otto fili di rami, l'intreccio è uguale ai cavi sopra elencati, stessa cosa per la lunghezza e altrettanto per i fogli di materiale conduttivo.

Tutti questi tipi di cavi terminano con un connettore di tipo RJ45 che si innesta direttamente nell'interfaccia del dispositivo (HUB, Switch, router, scheda di rete ecc.).

Per collegamenti ad alta velocità su lunghe distanze vengono usati i cavi in FIBRA OTTICA, indispensabili per la TV via Internet e la videoconferenza.

Il cavo in fibra ottica è composto da cinque diversi componenti:

- Core (nucleo)

- Cladding (rivestimento)

- Coating (copertura)

- strengthening fibers (fibre di irrigidimento)

- Cable jacket (guaina)

I dispositivi di rete sono elementi (nodi) che garantiscono il funzionamento, l'efficienza, l'affidabilità e la scalabilità della rete stessa. Alcuni di questi dispositivi sono elencati di seguito organizzati sulla base del livello ISO/OSI in cui normalmente operano:

Hub e Repeater: il repeater consente di connettere due reti diverse tra loro mentre l'hub consente di connessioni di piu host, operano al livello 1 del modello ISO/OSI gestendo l'accesso al mezzo trasmissivo, non controllano il verificarsi delle collisioni e l'Hub nella ritrasmissione dei messaggi invia questi ultimi a tutte le porte dello stesso dispositivo. L'hub è un componente ormai obsoleto.

Bridge e Switch: sono dispositivi che collegano host diversi e reti diverse tra loro, operano al livello 2 del modello ISO/OSI e al contrario degli Hub spediscono il messaggio solo al nodo destinatario evitando cosi collisioni tra i mezzi trasmissivi. Lo switch, rispetto al Bridge, consente di collegare piu host grazie alle interfacce multiple e fornisce prestazioni migliori grazie ad algoritmi di individuazione della destinazione dei messaggi.

Router: sono dispositivi che consentono l'individuazione sia del mittente che del destinatario che mandano il messaggio localizzandoli attraverso l'indirizzo IP. Permettono di instradare (Route) i messaggi verso l'host o la rete desiderata.

Gateway: collega reti di tipo diverso e passa informazioni da una rete all'altra eseguendo le conversioni di protocollo necessario. Opera al livello 7 del modello ISO/OSI.

Firewall: è un sistema che previene un accesso non autorizzato a/da una rete privata. Opera in diversi livelli del modello ISO/OSI. I Firewall possono essere implementati sia in hardware che in software.

Approfondimento: Un host non è altro che un dispositvo collegato a Internet, possono essere di diverso tipo, computer, palmari, dispositivi mobili ecc. L'host (ospite) è definito in questo modo perche ospita programmi di livello applicativo ( Web Browser, client di posta elettronica, web server).

1.5 Gli indirizzi IP.

L'indirizzo IP è una sequenza di 4 cifre, ciascuna compresa tra 0 e 255 separate da un punto.

L'indirizzo IP viene usato all'interno delle reti di computer che utilizzano l'Internet Protocol (IP) per identificare dispositivi collegati come computer, router, server di rete e alcuni tipi di telefoni, in modo tale che ciascuno di questi abbia un proprio indirizzo.

L'indirizzo IP identifica in modo univoco uno specifico computer o qualsiasi dispositivo di rete o addirittura un'intera rete (Indirizzi Pubblici). A sua volta all'interno di una rete possono essere utilizzati altri indirizzi IP validi localmente (Indirizzi Privati).

L'indirizzo IP, tutta via, puo cambiare facilmente in funzione di moltissime variabili.

L'indirizzo IP è suddiviso in due campi chiamati campo rete e campo host, il primo identifica, all'interno di Internet, la rete su cui viene collegato l'host, mentre il campo host identifica un particolare host, connesso a una certa rete.

Gli indirizzi IP vengono assegnati da autorità internazionali come NIC ( Network Information Center ) e da un ente nazionale chiamato, in Italia, GARR ( Gruppo Armonizzazione Reti di Ricerca ).

Gli indirizzi IP vengono distinti in 5 classi (A,B,C,D,E) che si differenziano a seconda della quantità di byte utilizzati per identificare la rete e gli host.

Gli indirizzi IP di classe A hanno 1 byte per il campo rete e 3 byte per il campo host;

Gli indirizzi IP di classe B hanno 2 byte per il campo rete e 2 byte per il campo host;

Gli indirizzi IP di classe C hanno 3 byte per il campo rete e 1 byte per il campo host.

Quindi le reti si possono dividere in:

Classe A: viene utilizzata per reti formate da moltissimi computer (host). Il primo byte identifica la rete e i restanti 24 bit identificano i diversi computer della rete. Quindi una rete con indirizzo IP di classe A puo contenere fino a 2^24 (oltre 16 milioni) di host. Questi indirizzi, sono riservati alle grandi multinazionali e aziende, e sono possibili solo 128 indirizzi in tutto il pianeta.

Classe B: i primi 2 bit vengono utilizzati per identificare la rete ed i restanti due per identificare gli host collegati. Sono possibilmente indirizzabili 2^16 computer (oltre 65.000) stessa cosa per quanto riguarda le reti.

Classe C: i primi 3 bit rappresentano la rete e l'ultimo restante identifica gli host collegati.

Si possono avere quindi 2^8 (255) di computer connessi alla rete e oltre due milioni di reti diverse.

Classe D: gli indirizzi vengono usati per essere inviati a tutti i computer della rete (multicast).

Approfondimento: L'indirizzo 127.0.0.1 rappresenta l'interfaccia di loopback o indirizzo "fittizio" associato alla macchina corrente. Nel linguaggio PHP viene utilizzato per simulare un web server.

Il passaggio a IP versione 6 deriva dalla soluzione della problematica che vede l'abitudine di assegnare indirizzi di classe A o B ad aziende che hanno un ridotto sottoinsieme degli indirizzi che rischierebbe di arrivare all'esaurimento degli indirizzi disponibili.

La particolarità dell' IP versione 6 è quella che utilizzerà 128 bit per gli indirizzi consentendo di avere ben

340.282.366.920.938.463.463.374.607.431.768.211.456

indirizzi distinti! Si calcola che saranno disponibili 1564 indirizzi IP per ogni metro quadrato di superficie terrestre.

1.6 I protocolli e il routing.

Per fare in modo che il nostro computer venga collegato a Internet, divenendone cosi un Host è necessario acquisire un indirizzo IP. Di solito se ne ottiene uno di classe C, che offre la possibilità, di collegare 255 host, anche se noi ne dobbiamo collegare uno solo.

Quando viene effettuata la richiesta di una risorsa presente su Internet viene effettuata una particolare tecnica chiamata Mascheramento. Per una rete di classe C la maschera di rete è 255.255.255.0.

11111111.11111111.11111111.00000000

Con la maschera si risale alla parte di indirizzo IP che riguarda la rete.

Per sapere se la richiesta è interna o esterna alla rete, basta effettuare un operazione di AND

logico bit a bit con la maschera di rete da eseguire sull'indirizzo IP dell'host chiamante o chiamato.

Facciamo un esempio: Il computer Y vuole connettersi al computer X, i due computer appartengono ad una rete diversa collegate tra loro attraverso internet. Supponendo che entrambe le reti possiedano indirizzi di classe C:

-indirizzo computer Y: 200.128.12.0(11001000.10000000.00001100.00000000).

-indirizzo computer X: 195.88.4.3(11000011.01011000.00000100.00000011).

Come è stato detto quando parte la richiesta viene effettuata l'operazione logica di AND tra i bit del indirizzo IP e quelli della maschera:

11001000.10000000.00001100.00000000 and

11111111.11111111.11111111.00000000 =

______________________________________

11001000.10000000.00001100.00000000

11111111.11111111.11111111.00000000 =

______________________________________

11001000.10000000.00001100.00000000

L'indirizzo IP del destinatario, essendo all'interno di una rete locale, deve essere anch'esso mascherato.

11000011.01011000.00000100.00000011 and

11111111.11111111.11111111.00000000 =

______________________________________

11000011.01011000.00000100.00000011

11111111.11111111.11111111.00000000 =

______________________________________

11000011.01011000.00000100.00000011

L'indirizzo di destinazione della richiesta, non essendo locale, fa sì che la richiesta venga indirizzata a un dispositivo che la instrada al di fuori della rete locale: si tratta del Router

I router svolgono un compito analogo alle centrali telefoniche, instradando le richieste ad altri nodi di internet. Per esempio il router 1 sarà collegato almeno con un altro (per esempio quello dell'ISP "internet server provider" in parole povere il gestore telefonico della nostra rete per esempio) che a sua volta sarà collegato con altri fino al raggiungimento di quello destinatario (Router 2). Qual'ora gli fosse possibile, il router in uscita decide quale "strada" prendere per percorrerla nel piu breve tempo possibile. Per fare ciò i Router si avvalgono rispettivamente di due tecniche chiamate routing statico e routing dinamico. Si dice statico quando il router possiede una tabella di corrispondenza tra indirizzi possibili e possibili destinazioni con relativo percorso, mentre si dice dinamico quando possiede una tabella di corrispondenza tra indirizzi possibili e possibili destinazioni che viene costantemente tenuta aggiornata.

1.7 La rete Internet.

La rete Internet potrebbe essere paragonata a una ragnatela formata da risorse collegate tra loro mediante link (collegamenti ipertestuali), che formano ciò che si potrebbe definire " un ipertesto di informazioni potenzialmente infinite ".

Le risorse situate all'interno della rete risiedono su computer collegati a internet e fungono da server, mentre i computer che quotidianamente navigano nel web svolgono la funzione di client

Approfondimento: per comprendere al meglio il significato di server e client si puo ricorrere ad un paragone. Immaginiamo di entrare in un ristorante e chiedere una particolare pietanza. Adesso il client può essere identificato come colui che richiede la risorsa e quindi il cliente che si siede al tavolo. Il cameriere quindi è identificato, (in quest'esempio) come il server, ovvero colui che possiede la risorsa. La risorsa richiesta potrebbe essere: disponibile, momentaneamente indisponibile ( tempi lunghi di preparazione perché richiesta da molti altri clienti ) o terminata. Analogamente il server non sempre puo fornire la risorsa richiesta, oppure la risorsa è richiesta da piu client e i tempi di risposta si allungano. Inoltre in momenti diversi il client puo fungere da server e viceversa.

Nella rete Internet, di solito, le risorse sono di tipo software e se si parla di navigazione, siti web. Quando un client web, clicca su di un link, manda una richiesta ad un server web che risponde mandando la risorsa corrispondente all'indirizzo richiesto. Un server web, è un programma che si occupa di fornire una pagina web (spesso strutturata in HTML). Le informazioni inviate dal server web vengono trasportate tramite il protocollo HTTP. L'insieme di server web da vita a al WORLD WIDE WEB uno dei servizi piu utilizzati di Internet.

Un server Web risiede su sistemi dedicati ma puo anche essere usato su computer in cui risiedano altri server utilizzati per altri scopi. C'è la possibilità d'installare un server web sul proprio computer allo scopo di provare il proprio sito web.

Tra le varie risorse che possono essere scambiate in web, vi sono i documenti HTML, comunemente chiamati, pagine web, è un linguaggio di contrassegni.

I documenti HTML contengono informazioni e si collegano ad altre risorse (immagini, video, suoni, ecc.) Costituiscono di fatto la spina dorsale degli ipertesti. Il browser è un programma utilizzato dal cliente per effettuare richieste tramite il protocollo HTTP.

Internet, essendo una rete, è composta da nodi che possono essere suddivisi in tre categorie: i router, gli ISP, e gli Host

I router sono dispositivi che permettono d'instradare le richieste, facendole rimbalzare da una sottorete all'altra fino a raggiungere la destinazione, mediante algoritmi detti appunto di routing. L'ISP è un server in grado - grazie ai suoi molteplici PoP (Point of Presence) - di distribuire la connessione ai client web che ne fanno richiesta. Gli host sono veri e propri computer che ospitano le risorse della rete.

1.8 L'architettura del Web.

Il WWW , in sostanza, è l'insieme delle pagine ipermediali di Internet.

Il client fornisce a un server le richieste per un determinato oggetto. Il server Risponde con i dati richiesti inviandoli in formati standard (HTML).

Conoscenza: All'interno di Internet ciascuna risorsa ha un proprio e univoco indirizzo URI (Universal Resource Identifier) questo rappresenta univocamente la risorsa che si vuole raggiungere. Facciamo un esempio di cosa accade quando un utente si vuole connettere a un indirizzo URI, in questo caso al sito: Home - MIUR

-1: Si scrive l'indirizzo di cui sopra sulla barra degli indirizzi del browser;

-2: Il browser recupera le informazioni secondo i meccanismi previsti per le risorse identificate con lo schema URI-HTTP;

-3: Il server che contiene le pagine del sito di cui sopra, risponde alla richiesta inviando le informazioni che si vogliono ottenere;

-4: Il browser interpreta la risposta identificando il tipo di documento che viene trasmesso e a sua volta invia altre richieste per recuperare le informazioni collegate.

-5: Il browser mostre le informazioni ricevute che includono a loro volta collegamenti ipertestuali.

L'URI include la localizzazione del protocollo, l'indirizzo internet e il nome del file, ed eventualmente la locazione interna a quel particolare documento.

Il termine URI viene spesso confuso con URL (Uniform Resource Locator), la differenza sta nel fatto che l' URL è un particolare URI riferito ai solo indirizzi Internet, mentre l'URI, può identificare indirizzi particolari anche non legati ai protocolli Internet esistenti (per esempio about:blank è un URI).

Vediamo com'è strutturato sintatticamente l'URL:

prtocollo usato: sottodominio"n".sottodominio"n-1"...dominio/directori/file

Il dominio puo possedere anche dei sottodomin: per esempio, nell'indirizzo http://www.mi.provincia.it, mi è un sottodominio di provincia;

Oppure nell'URL http://www.mi.provincia.it/cataloghi/anni/2002/miocatalogo.htm, cataloghi è la directory del server di dominio che contiene la directory anni, che a sua volta contiene la directory 2002, che a sua volta contiene il file miocatalogo.htm WWW indica il server web che puo essere sostituito con il nome della macchina che lo ospita, per esempio: l'URL http://www.lombardia.regione.it è equivalente a http://italia.lombardia.regione.it: italia infatti è semplicemente la macchina che ospita fisicamente il server web.

1.9 I servizi di Internet.

Il web è solo uno dei tanti servizi che Internet offre, tra quelli piu importanti possiamo identificare L'FTP, la posta elettronica, i newsgroup, la chat e telnet.

FTP(File Transfer Protocol): è un protocollo di comunicazione studiato per il trasferimento di file (binari o di testo) tra due computer collegati alla rete. Con FTP è possibile copiare file dal computer del client al computer del server (Upload) e dal computer del server a quello del client (Download). Un server FTP si raggiunge mediante un URL FTP del tipo:

Email(posta elettronica): il nome esatto del protocollo è mailto: viene usato per spedire messaggi a qualunque altro utente, una volta noto il suo indirizzo. I messaggi sono costituiti da un semplice testo ASCII, diviso in due parti: Le righe d'intestazione (header), nelle quali sono contenute le informazioni come il mittente, il destinatario, la data, l'argomento e il corpo del messaggio, sono separate da una virgola vuota. Il messaggio viene composto dal mittente e consegnato a un server(SMTP server), che contatta altri server lungo la rete fino a giungere al server destinatario (POP server). Il client per leggere i messaggi deve effettuare una richiesta al POP server che contine la casella di posta. Un tipico indirizzo e-mail ha il seguente aspettto:

nomeutente@dominio

IRC(Internet Relay Chat): con il protocollo IRC si gestisce una rete di server connessi allo scopo di mettere in comunicazione vari utenti nel mondo permettendo una comunicazione in tempo reale privata o pubblica in gruppi di chat chiamati canali.

Newshgroup(gruppi di discussione): Permettono di leggere o scrivere commenti anche se non si è iscritti al servizio; inoltre gli articolo sono conservati in appositi news server e le newsgroup sono facilmente accessibili semplicemente digitando un URL sul browser. Ciascun newsgroup è formato da una serie di parole separate da punti; la parola piu a sinistra indica un sottoinseieme di tutti i gruppi esistenti, mentre procedendo verso destra si hanno cottoinsiemi sempre piu piccoli, fino all'ultima parola che rappresenta il nome del gruppo. Per esempio il gruppo:

comp.net.italian

corrisponde al gruppo italian, del sottoinsieme net del sottoinsieme comp di tutti i newsgroup esistenti.

Telnet: è un protocollo di comunicazione che permette di controllare un computer a distanza tramite Internet. Mediante questo protocollo esiste la possibilità di "usare" un computer remoto assumendone il controllo. Per poter accedere a un computer remoto è necessario autenticarsi con nome utente e password. Molto noto è il software PC anywhere che viene usato dalle aziente di informatica per effettuare assistenza remota.

1.10 I Domini, il DNS e la registrazione di siti.

Un server DNS (acronimo di Domain Name Service) si occupa sostanzialmente di tradurre un indirizzo IP di un sito web nel nome del dominio dello stesso. Tutto ciò perché risulta difficile ricordare ogni singolo indirizzo IP. E' evidente che quando si naviga risulta piu semplice raggiungere i siti web scrivendo il nome degli stessi invece che il loro indirizzo IP di appartenenza.

Un dominio invece è un indirizzo che identifica un server a cui è stato assegnato un indirizzo IP. Si definisce un dominio di primo livello tutto ciò che si trova dopo l'ultimo punto, pertanto sono domini di primo livello i vari: .com, .org, .it predisposti dall'organismo internazionale InterNIC( Internet Network Information Center ).

"www": dominio di 3° livello.

"google": dominio di 2° livello.

"it": dominio di 1° livello.

Di seguito sono elencati i vari domini di 1° livello.

Domini di tipo organizzativo.

.com

.edu

.gov

.info

.net

.org

.rec

.shop

.web

Domini Nazionali.

.it

.de

.ch

.uk

.sp o .es

.eu

1.11 Proxy.

Un Proxy è un programma che s'interpone tra server e client, inoltrando le richieste e le risposte dal'uno all'altro. Il client si collega al proxy invece che al server e gli invia delle richieste. Il proxy a sua volta si collega al server e inoltra la richiesta del client, riceve la risposta e la inoltra al client. Lavorano a livello applicativo e di conseguenza gestiscono un numero limitato di protocolli applicativi;

Proxy HTTP

Spesso un proxy viene utilizzato per garantire la navigazione web (denominato proxy HTTP dal nome del protocollo usato) a diversi client presenti in una rete. Per utilizzare un proxy è possibile configurare il client in modo che si colleghi al proxy invece che al server, oppure definire un proxy trasparente; in questo caso, a seconda della configurazione, alcune connessioni (per es. quelle HTTP) vengono automaticamente indirizzate al proxy senza che sia necessario configurare un client. Un proxy puo essere usato per una o piu ragioni indicate di seguito:

- Connettività: per consentire a una rete privata di accedere all'esterno è possibile configurare un computer che faccia da proxy tra gli altri computer e Internet, in modo da mantenere un unico computer connesso all'esterno, ma permettere a tutti di accedere.

- Caching: un proxy può immagazzinare per un certo tempo i risultati delle richieste di un utente, e se un altro utente effettua le stesse richieste può rispondere senza dover consultare il server originale. Collocando il proxy in una posizione "vicina" agli utenti, questo permette un miglioramento delle prestazioni e una riduzione del consumo di ampiezza di banda

- Monitoraggio: un proxy puo permettere di tenere traccia di tutte le operazioni effettuate, consentendo statistiche e osservazioni circa l'utilizzo della rete che possono anche violare la privacy degli utenti.

- Controllo: un proxy puo applicare delle regole definite dall'amministratore di sistema

per determinare quali richieste inoltrare e quali rifiutare, oppure limitare l'ampiezza di banda utilizzata dai clienti, oppure filtrare le pagine web in transito, per esempio bloccando, per esempio quelle il cui contenuto puo essere offensivo secondo determinate regole.

-Privacy: un proxy può garantire un maggiore livello di privacy mascherando il vero indirizzo IP del client in modo che il server non venga a conoscenza di chi ha effettuato la richiesta.

Fine.

Innanzi tutto vorrei ringraziare chi con pazienza si legge questo post, in fine ci tengo a ricordare, che questi sono solo appunti riguardo alle reti che io come altre persone possiamo studiare tramite, libri, manuali, guide, tutorial e chi piu ne ha piu ne metta, con questo mio post non voglio prendermi meriti alcuni, ma in tutto e per tutto, ci tengo a dire, che la condivisione della conoscenza è una delle cose piu belle.

Con questo termino, e preferirei che mi commentaste questo post con pareri e opinioni riguardanti gli argomenti trattati.

Grazie, e ciao a tutti.