Per partecipare a questa ctf, dovete andare su tryhackme.com, crearvi un account, connettetevi alla loro vpn, e aprite questo link.

Per iniziare facciamo subito una scansione con nmap:

nmap trova 2 porte aperte, la 22 e la 80, quindi possiamo capire che c'è un web server nella porta 80, e nel sorgente della pagina http://10.10.X.X:80 troviamo il seguente commento:

ora controlliamo il robots.txt:

e successivamente lanciamo dirb, con il comando:

dirb http://10.10.X.X:80

e dirb troverà 3 file:

/assets/

/login.php

/robots.txt

ora entriamo nel file login.php e loggiamoci con l'username, trovata nel sorgente dell'index.html, e la password, trovata nel robots.txt.

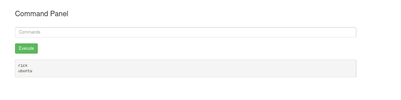

Come potete vedere ora avremo accesso al file portal.php, dove c'è un Commands Panel:

ora lanciamo ls per controllare tutti i file presenti in /var/www/html:

come potete notare ci sono 2 file .txt che non avevamo notato, per vedere il contenuto dei due file ci basterà lanciare il comando:

less Sup3rS3cretPickl3Ingred.txt.

e troveremo la prima flag nel file: Sup3rS3cretPickl3Ingred.txt.

ora ispezioniamo anche il file clue.txt sempre con lo stesso comando:

less clue.txt.

che ci dice di cercare la flag nei filesystem, ma prima ispezioniamo la cartella /home.

come potete vedere ci sono 2 utenti, rick e ubuntu, ora ispezioniamo i file dell'utente rick:

come vedete, all'interno c'è il file 'second ingredients', per leggere il suo contenuto lanciamo il comando:

less "second ingredients"

e qui troveremo la seconda flag.

Ora andiamo alla ricerca della 3° flag nell'utente root, lanciamo il comando:

sudo ls /root

e qui troveremo 2 file: snap e 3rd.txt, dal titolo del .txt possiamo capire che al suo interno c'è la terza flag, per leggere il suo contenuto lanciamo il comando:

sudo less /root/3rd.txt

e otterremo la terza flag.

Per iniziare facciamo subito una scansione con nmap:

nmap trova 2 porte aperte, la 22 e la 80, quindi possiamo capire che c'è un web server nella porta 80, e nel sorgente della pagina http://10.10.X.X:80 troviamo il seguente commento:

ora controlliamo il robots.txt:

e successivamente lanciamo dirb, con il comando:

dirb http://10.10.X.X:80

e dirb troverà 3 file:

/assets/

/login.php

/robots.txt

ora entriamo nel file login.php e loggiamoci con l'username, trovata nel sorgente dell'index.html, e la password, trovata nel robots.txt.

Come potete vedere ora avremo accesso al file portal.php, dove c'è un Commands Panel:

ora lanciamo ls per controllare tutti i file presenti in /var/www/html:

come potete notare ci sono 2 file .txt che non avevamo notato, per vedere il contenuto dei due file ci basterà lanciare il comando:

less Sup3rS3cretPickl3Ingred.txt.

e troveremo la prima flag nel file: Sup3rS3cretPickl3Ingred.txt.

ora ispezioniamo anche il file clue.txt sempre con lo stesso comando:

less clue.txt.

che ci dice di cercare la flag nei filesystem, ma prima ispezioniamo la cartella /home.

come potete vedere ci sono 2 utenti, rick e ubuntu, ora ispezioniamo i file dell'utente rick:

come vedete, all'interno c'è il file 'second ingredients', per leggere il suo contenuto lanciamo il comando:

less "second ingredients"

e qui troveremo la seconda flag.

Ora andiamo alla ricerca della 3° flag nell'utente root, lanciamo il comando:

sudo ls /root

e qui troveremo 2 file: snap e 3rd.txt, dal titolo del .txt possiamo capire che al suo interno c'è la terza flag, per leggere il suo contenuto lanciamo il comando:

sudo less /root/3rd.txt

e otterremo la terza flag.