Ultima modifica da un moderatore:

Buooooona sera.

Dopo diversi test, ho deciso di postare finalmente e pubblicamente l'exploit remoto DDoS che sfrutta la vulnerabilità pingback.ping nei blog wordpress.

E' stato codato in python 2.7 e supporta il multithreading per una velocità maggiore.

E' 100% open source ed è disponibile su pastebin al seguente link [Python] XMLRPC DDoS WordPress PingBack API Remote Exploit - Pastebin.com

Se non vi va di fare Ctrl+C e Ctrl+V vi do anche il download in .py disponibile qua XMLRPC

Qualche screen:

Per funzionare serve un file list.txt coi blog che (FORSE) rilascerò.

BB.

NUOVA VERSIONE: Python 3.3 / Maggiore potenza / Maggior numero di richieste: [Python] XMLRPC DDoS WordPress PingBack API Remote Exploit - Pastebin.com

Dopo diversi test, ho deciso di postare finalmente e pubblicamente l'exploit remoto DDoS che sfrutta la vulnerabilità pingback.ping nei blog wordpress.

E' stato codato in python 2.7 e supporta il multithreading per una velocità maggiore.

E' 100% open source ed è disponibile su pastebin al seguente link [Python] XMLRPC DDoS WordPress PingBack API Remote Exploit - Pastebin.com

Se non vi va di fare Ctrl+C e Ctrl+V vi do anche il download in .py disponibile qua XMLRPC

Qualche screen:

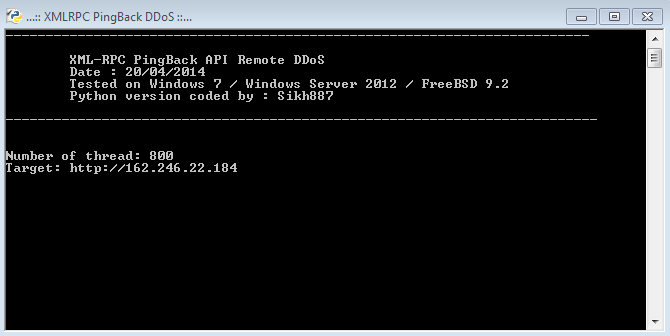

Apertura:

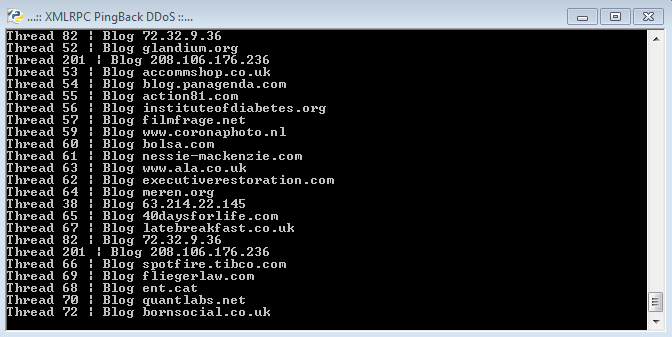

Attacco in corso:

Per funzionare serve un file list.txt coi blog che (FORSE) rilascerò.

BB.

NUOVA VERSIONE: Python 3.3 / Maggiore potenza / Maggior numero di richieste: [Python] XMLRPC DDoS WordPress PingBack API Remote Exploit - Pastebin.com