Ultima modifica da un moderatore:

Elenco dei migliori tools e strumenti maggiormente usati per il reverse engineering. Per ogni tool è presente il download per scaricarlo o il riferimento al sito ufficiale del tool.

1 Debugger, Disassembler e Decompiler

1.1 Ghidra

Ghidra è uno strumento di reverse engineering gratuito e open source sviluppato dalla National Security Agency degli Stati Uniti. I binari sono stati rilasciati alla RSA Conference a marzo 2019; i sorgenti sono stati pubblicati un mese dopo su GitHub. E' di fatto il concorrente principale di IDA.1.2 Olly Debugger

OllyDbg è un debugger, disponibile solo in versione a 32 bit, per sistemi Microsoft Windows. OllyDbg traccia i registri, riconosce le funzioni e i parametri passati alle principali librerie standard, le chiamate alle API del sistema operativo, eventuali salti condizionali, tabelle, costanti, variabili e stringhe. Tutto questo, sia all'interno di DLL, che di eseguibili EXE. Un particolare interessante di OllyDBG è dato dalla possibilità di essere esteso tramite plugin.L'ultima versione stabile disponibile del programma è la 2.01 pubblicata il 27 settembre 2013. La versione attuale di OllyDbg non supporta binari compilati per processori a 64bit. Una versione dotata di tale supporto è stata promessa in passato.

1.3 Immunity Debugger

Immunity Debugger

1.4 IDA Pro

1.5 IDA Free

1.6 x64dbg

1.7 windbg

Debugging Tools for Windows - Windows drivers

This page provides downloads for the Windows Debugging tools, such as WinDbg.

docs.microsoft.com

1.8 edb

GitHub - eteran/edb-debugger: edb is a cross-platform AArch32/x86/x86-64 debugger.

edb is a cross-platform AArch32/x86/x86-64 debugger. - eteran/edb-debugger

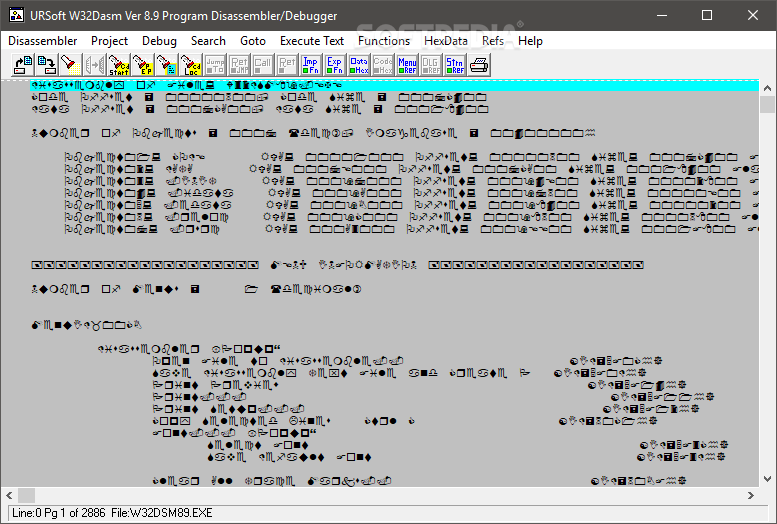

1.9 Win32Disassembler

Download W32DASM 8.9

Download W32DASM - Easy-to-use disassmbler for users interested in reverse engineering, allowing them to take files apart and find out what makes them tick

1.10 radare

radare

1.11 VB Decompiler

Decompiler per applicazioni Vb1.12 MyAutToExe

Decompiler per autoit1.13 Reflector

.NET Decompiler: Decompile Any .NET Code | .NET Reflector

See how APIs, libraries, frameworks, and 3rd party .NET code really work with the leading .NET decompiler - .NET Reflector. Runs as a Visual Studio add-in.

1.14 dotPeek

dotPeek: Free .NET Decompiler & Assembly Browser by JetBrains

dotPeek is a free tool based on ReSharper. It can reliably decompile any .NET assembly into C# or IL code.

1.15 ILSpy

GitHub - icsharpcode/ILSpy: .NET Decompiler with support for PDB generation, ReadyToRun, Metadata (&more) - cross-platform!

.NET Decompiler with support for PDB generation, ReadyToRun, Metadata (&more) - cross-platform! - icsharpcode/ILSpy

1.16 dnSpy

GitHub - dnSpy/dnSpy: .NET debugger and assembly editor

.NET debugger and assembly editor. Contribute to dnSpy/dnSpy development by creating an account on GitHub.

2 Altri strumenti

2.1 PEiD

Ottimo scanner che ci aiuta a scoprire il linguaggio usato nella compilazione di un eseguibile. Ti suggerisce anche il packer utilizzato (non sempre)2.2 RDG Packer Detector

2.3 PE Explorer

Tools for Disassembly and Reverse Engineering of 32/64-bit Windows EXE and DLL Files

PE File Explorer, Resource Editor, EXE File Editor, Disassembler, DLL Viewer, DLL Dependency Scanner, Hex Editor.

2.4 resourcehacker

Si possono visualizzare/modificare le resource di un eseguibile2.5 Universal Extractor

Universal Extractor | LegRoom.net

2.6 cff explorer

Explorer Suite – NTCore

2.7 winhex

WinHex: Hex Editor & Disk Editor, Computer Forensics & Data Recovery Software

WinHex hex editor, disk editor, RAM editor. Binary editor for files, disks, and RAM. Download HEX EDITOR. Sector editor. Drive editor.

www.x-ways.net

2.8 Windows Sysinternals

Utilità Sysinternals - Sysinternals

Valutare e scoprire come installare, distribuire e gestire Windows con le utilità Sysinternals.

docs.microsoft.com

3 Strumenti specifici per Android

3.1 Apktool

3.2 Bytecode-viewer

GitHub - Konloch/bytecode-viewer: A Java 8+ Jar & Android APK Reverse Engineering Suite (Decompiler, Editor, Debugger & More)

A Java 8+ Jar & Android APK Reverse Engineering Suite (Decompiler, Editor, Debugger & More) - Konloch/bytecode-viewer

3.3 jadx

GitHub - skylot/jadx: Dex to Java decompiler

Dex to Java decompiler. Contribute to skylot/jadx development by creating an account on GitHub.

3.4 jd-gui

3.5 Mob-SF

GitHub - MobSF/Mobile-Security-Framework-MobSF: Mobile Security Framework (MobSF) is an automated, all-in-one mobile application (Android/iOS/Windows) pen-testing, malware analysis and security assessment framework capable of performing static and dy

Mobile Security Framework (MobSF) is an automated, all-in-one mobile application (Android/iOS/Windows) pen-testing, malware analysis and security assessment framework capable of performing static a...

3.6 dex2jar

GitHub - pxb1988/dex2jar: Tools to work with android .dex and java .class files

Tools to work with android .dex and java .class files - pxb1988/dex2jar

3.7 android-backup-toolkit

android-backup-toolkit

Download android-backup-toolkit for free. Collection of several utilities to work with android backups. Project name: android-backup-toolkit URL: https://sourceforge.net/p/android-backup-toolkit/ License: various (see individual projects) Authors: various (see individual projects) This project...

sourceforge.net

sourceforge.net

3.8 frida

Frida • A world-class dynamic instrumentation toolkit

Observe and reprogram running programs on Windows, macOS, GNU/Linux, iOS, watchOS, tvOS, Android, FreeBSD, and QNX

3.9 Altre utility comode in fase di analisi

- apkid

- fsmon

- pidcat

- apkurlgrep (extract endpoints from APK files)

- APKLab (VSCode extension)

- simplify (de-obfuscator)

- ClassNameDeobfuscator (de-obfuscator)

- reFlutter

, sto cercando altri programmi

, sto cercando altri programmi e il sommo Murder

e il sommo Murder