Я

Яǝʌǝɹsǝ

allora.. iniziamo

le più sofisticate cifrature vengono sempre sconfitte grazie ad un errore di qualcuno che ci mette le mani sopra. qui scopriamo come funziona l'errore umano (a nostro favore) sulle reti WPA/WPA2

i sistemi di gestione Wi-Fi sono soggetti a errori dell'operatore. (come molti altri) ho iniziato a vedere password WPA trasmesse in chiaro in coppia con l'ESSID durante l'esecuzione di airodump-ng. lo sapevo perchè avevo già quelle pass(tramite WPS o brute)

dopo aver cercato un sacco online su quello che succedeva(strano, vero?) sono arrivato a questo: l'utente wifi(opure il tecnico che ha installato la connesione ) ha caricato la chiave WPA nel blocco ESSID del software di gestione del wifi, il software ha iniziato sondare per una stazione usando la chiave WPA come l'ESSID. Più tardi, quando la connessione non ha funzionato, l'utente ha corretto l'errore attraverso la creazione di una nuova connessione, MA non ha cancellato la vecchia connessione

) ha caricato la chiave WPA nel blocco ESSID del software di gestione del wifi, il software ha iniziato sondare per una stazione usando la chiave WPA come l'ESSID. Più tardi, quando la connessione non ha funzionato, l'utente ha corretto l'errore attraverso la creazione di una nuova connessione, MA non ha cancellato la vecchia connessione . Il software quindi sonda il BSSID utilizzando sia la chiave WPA, che l'ESSID

. Il software quindi sonda il BSSID utilizzando sia la chiave WPA, che l'ESSID

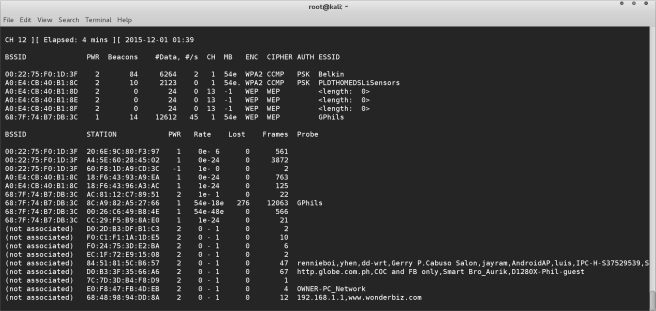

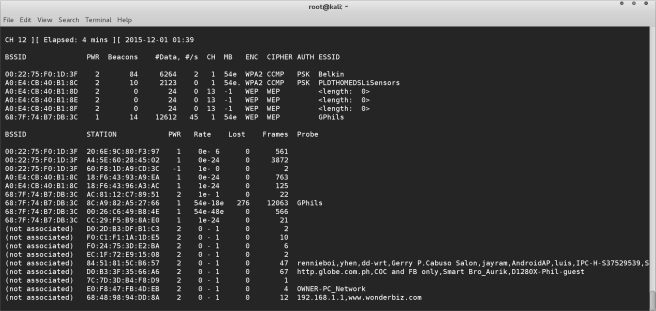

avete presente questo?

ogni tanto, sotto le reti vi trovate questo

BSSID STATION PROBE

55:44:33:22:11:00 00:11:22:33:44:55 -83 0 - 1 0 112345678,Dlink

io mi sono trovato questo

BSSID STATION PROBE

55:44:33:22:11:00 00:11:22:33:44:55 vkuPUMXCrB5KSmu06zdHZlkJ

(not associated) 00:11:22:33:44:55 -72 0 - 1 0 1 033441345

oppure

BSSID STATION PROBE

55:44:33:22:11:00 00:11:22:33:44:55 -88 0 - 1 0 1DC024B0

che sarebbe solo una parte della chiave. sapendo però che quel tipo di pass è di una TNCAP o Fastweb, mi mancavano 3 caratteri, quindi ho messo veramente poco a trovare il resto

arriviamo al dunque

sarebbe da fare

giusto?

c'è un però. Con airodump-ng ciò che viene mantenuto sullo schermo per la visualizzazione è per soli 120 secondi a meno che non si aggiunge il --berlin. meglio ancora se si aggiunge anche --beacons, per aumentarne il numero di beacons da memorizzare

dopo un po di prove, il comando giusto da fare sarebbe

lasciate la cattura più al lungo possibile(io lasciavo che faceva il suo pure 2,3 ore), poi verificate il file CSV salvato. sicuramente troverete delle cose interessanti dentro quel file

buon divertimento

le più sofisticate cifrature vengono sempre sconfitte grazie ad un errore di qualcuno che ci mette le mani sopra. qui scopriamo come funziona l'errore umano (a nostro favore) sulle reti WPA/WPA2

i sistemi di gestione Wi-Fi sono soggetti a errori dell'operatore. (come molti altri) ho iniziato a vedere password WPA trasmesse in chiaro in coppia con l'ESSID durante l'esecuzione di airodump-ng. lo sapevo perchè avevo già quelle pass(tramite WPS o brute)

dopo aver cercato un sacco online su quello che succedeva(strano, vero?) sono arrivato a questo: l'utente wifi(opure il tecnico che ha installato la connesione

) ha caricato la chiave WPA nel blocco ESSID del software di gestione del wifi, il software ha iniziato sondare per una stazione usando la chiave WPA come l'ESSID. Più tardi, quando la connessione non ha funzionato, l'utente ha corretto l'errore attraverso la creazione di una nuova connessione, MA non ha cancellato la vecchia connessione

) ha caricato la chiave WPA nel blocco ESSID del software di gestione del wifi, il software ha iniziato sondare per una stazione usando la chiave WPA come l'ESSID. Più tardi, quando la connessione non ha funzionato, l'utente ha corretto l'errore attraverso la creazione di una nuova connessione, MA non ha cancellato la vecchia connessione . Il software quindi sonda il BSSID utilizzando sia la chiave WPA, che l'ESSID

. Il software quindi sonda il BSSID utilizzando sia la chiave WPA, che l'ESSIDavete presente questo?

ogni tanto, sotto le reti vi trovate questo

BSSID STATION PROBE

55:44:33:22:11:00 00:11:22:33:44:55 -83 0 - 1 0 112345678,Dlink

io mi sono trovato questo

BSSID STATION PROBE

55:44:33:22:11:00 00:11:22:33:44:55 vkuPUMXCrB5KSmu06zdHZlkJ

(not associated) 00:11:22:33:44:55 -72 0 - 1 0 1 033441345

oppure

BSSID STATION PROBE

55:44:33:22:11:00 00:11:22:33:44:55 -88 0 - 1 0 1DC024B0

che sarebbe solo una parte della chiave. sapendo però che quel tipo di pass è di una TNCAP o Fastweb, mi mancavano 3 caratteri, quindi ho messo veramente poco a trovare il resto

arriviamo al dunque

sarebbe da fare

Codice:

airodump-ng -w cattura wlan0c'è un però. Con airodump-ng ciò che viene mantenuto sullo schermo per la visualizzazione è per soli 120 secondi a meno che non si aggiunge il --berlin. meglio ancora se si aggiunge anche --beacons, per aumentarne il numero di beacons da memorizzare

dopo un po di prove, il comando giusto da fare sarebbe

Codice:

airodump-ng --berlin 1000000 --beacons -w cattura wlan0buon divertimento